Verschlüsselung in früheren Zeiten

In früheren Jahrtausenden schabte man dafür etwa Wachsschichten von Schreibtäfelchen, beschrieb das Holz darunter und zog eine neue Wachsschicht darüber. Oder man beschrieb die Schalen hart gekochter Eier mit Spezialtinte, die erst jener sieht, der das Ei pellt. Und manch eine Botschaft tätowierte man dem Boten auf die Kopfhaut, der diese erst später mit neuer Haarpracht überbrachte.

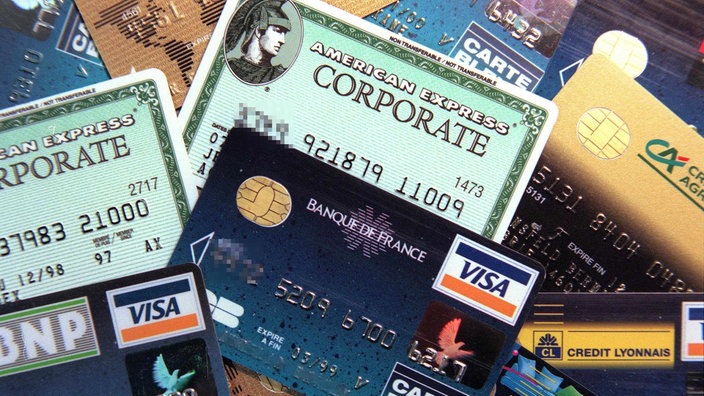

Trickreicher war es allerdings, Botschaften mithilfe der Kryptografie zu verschlüsseln. Mathematiker, Informatiker und Sprachwissenschaftler suchen bis heute nach einem Code, der nicht zu entschlüsseln ist. In der Mathematik ist die Kryptologie sogar eine eigene Disziplin. Viele Menschen nutzen die Verschlüsselungstechnik im Alltag, ohne davon zu wissen, etwa beim Geld abheben, Online-Shopping oder Arztbesuch.

"In der Kryptografie geht es nicht immer nur darum, etwas zu verschlüsseln", sagt Johannes Blömer, Kryptograf an der Universität Paderborn. Genauso wichtig sei es, dass eine Nachricht nachweislich von einem ganz bestimmten Absender kommt und dass diese auf dem Weg zum Empfänger nicht verändert werde. "Die Kryptografie kann das sicherstellen", sagt Blömer.

Eine Chiffriermaschine aus der Sowjetunion

Gewickelte Nachrichten

Das älteste bekannte Verschlüsselungsverfahren ist die Skytala. Bereits um 500 vor Christus verschlüsselten die Spartaner ihre Botschaften mit dieser Technik. Sie umwickelten einen Stab mit einem schmalen Streifen aus Papyrus oder Leder. Darauf schrieben sie dann ihre Nachricht. Einem Boten wurde dann der abgewickelte Streifen überreicht: Darauf war jetzt nur noch Kauderwelsch zu lesen.

Um den Geheimtext zu entschlüsseln, musste der Empfänger den Papyrus-Streifen auf einen Stab mit dem gleichen Durchmesser aufwickeln – nur so konnte er die Botschaft lesen. Diese Art der Verschlüsselung bezeichnen Kryptologen als Transposition: Die Buchstaben des Klartexts bleiben erhalten, doch ihre Position wird vertauscht.

Verschlüsselung bei den Römern

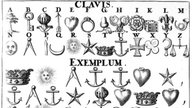

Der römische Feldherr Julius Caesar – nicht der spätere Kaiser – musste die Nachrichten über seine Strategie auf dem Feld verschlüsseln. Seine Methode: Er verschob die Buchstaben im Alphabet jeweils um drei Stellen nach rechts: So wurde A zu D, B zu E und so weiter. Aus PLANET WISSEN würde demnach SODQHW ZLVVHQ.

Diese Verschlüsselungsmethode bezeichnet man als Substitutionsverfahren: Ein Buchstabe wird nach einer bestimmten Regel durch einen anderen ersetzt. Der Empfänger kann die Botschaft entziffern, indem er die Buchstaben wieder zurechtrückt. Dafür muss er nur den Schlüssel kennen: die Anzahl der Stellen, um die das Alphabet verschoben wurde.

Der Nachteil der Caesar-Chiffre: Sie ist leicht zu knacken, auch für jene, die eine Nachricht lieber nicht lesen sollten. Der Grund: Das Alphabet wurde zum Verschlüsseln nur ein einziges Mal verschoben. Das Verfahren ist also monoalphabetisch, wie es im Kryptologenjargon heißt.

Sicherer wäre die Verschlüsselung, wenn der Code sich nach jedem Buchstaben des Klartexts änderte. Diese Methode wird polyalphabetische Verschlüsselung genannt.

Die Enigma-Schreibmaschine

Im Zweiten Weltkrieg nutzte das deutsche Militär eine Maschine, die auf dem Prinzip der polyalphabetischen Verschlüsselung beruhte: die Enigma. Ihr Erfinder – ein Niederländer – wollte dem Gerät einen geheimnisvollen Namen geben und wählte daher das griechische Wort für Rätsel.

Die Enigma sah aus wie eine Schreibmaschine. Der Nutzer tippte den Originaltext auf die Tasten. Der gedrückte Buchstabe erschien allerdings nicht auf dem eingelegten Papier.

Stattdessen blinkte es auf einem Feld über der Tastatur. Auf diesem Lampenfeld waren die Buchstaben in der gleichen Anordnung notiert wie auf der Tastatur davor. Neben jedem Buchstaben war eine kleine Lampe. Drückte der Nutzer zum Beispiel auf die D-Taste, leuchtete auf der Anzeige das A auf.

Für jeden einzelnen Buchstaben generierte die Maschine einen neuen Schlüssel. Solch einen Code ohne technische Hilfsmittel zu entschlüsseln, schien unmöglich. Vor allem für den Feind.

Aber nicht ganz. Der Mathematiker Marian Rejewski aus Polen knackte als Erster Teile des Enigma-Codes. Die Briten widmeten sich der Enigma erst später, fast zu spät. Erfolge konnten sie verbuchen, als der Mathematiker Alan Turing zur Kryptografieabteilung stieß.

Turing ließ eine Maschine entwickeln, die den Enigma-Code entschlüsseln sollte. Das Ergebnis: der erste Computer der Welt. Die Alliierten knackten mithilfe des Geräts den Code und verschafften sich damit einen erheblichen strategischen Vorteil.

Wurde wie eine Schreibmaschine bedient - die Enigma

Betrügern die Arbeit erschweren

Caesar verwendete nur einen einzigen Schlüssel, um seine Botschaften zu codieren. Heute besitzen Codes mitunter mehrere Billionen Schlüssel. Es ist ein ständiges intellektuelles wie technisches Wettrüsten.

Forscher finden immer mehr über die Kryptologie heraus und entwickeln immer bessere Rechner. Auf der einen Seite entstehen so immer komplexere Codes, auf der anderen werden diese immer wieder entziffert.

Ohne Kryptologie hätten Betrüger leichtes Spiel

Begriffe zur Kryptologie

Die unverschlüsselte Nachricht wird als Klartext bezeichnet und die verschlüsselte Nachricht als Geheimtext. Die Verschlüsselung einer Nachricht ist die Kryptografie (kryptós ist Griechisch für verborgen, gráphein bedeutet schreiben).

Das Entziffern einer verschlüsselten Nachricht ist die Krypto-Analyse. Beides zusammen – also das Verschlüsseln und das Entziffern – wird als Kryptologie bezeichnet, die Lehre des Verborgenen.

(Erstveröffentlichung 2013. Letzte Aktualisierung 24.01.2021)

Quelle: SWR